تنبيهات أمنية

تنبيهات امنية للحماية من الهجمات السيبرانية والاحتيال الالكترونى

-

ما هو HTTPS؟

ما هو HTTPS؟ HTTPS طريقة آمنة لإرسال البيانات بين خادم الويب ومتصفح الويب. HTTPS؟ بروتوكول نقل النص التشعبي الآمن…

أكمل القراءة » -

ما هو TLS (أمان طبقة النقل)؟ What is TLS (Transport Layer Security)?

ما هو TLS (أمان طبقة النقل)؟ TLS هو بروتوكول أمان يوفر الخصوصية وتكامل البيانات لاتصالات الإنترنت. يعد تنفيذ TLS ممارسة قياسية…

أكمل القراءة » -

ماهو الهجوم على الطر يق – on-path-attack

ماهو الهجوم على الطر يق – on-path-attack يضع المهاجم على المسار نفسه بين الضحايا والخدمات التي يحاولون الوصول إليها ،…

أكمل القراءة » -

ماهو التصيد الاحتيالى؟ وكيف يتم ؟ وطرق الحماية منه ؟

ماهو التصيد الاحتيالى؟ وكيف يتم ؟ وطرق الحماية منه ؟ تضمنت هجمات التصيد الاحتيالي خداع الضحية لاتخاذ بعض الإجراءات التي…

أكمل القراءة » -

استهداف كبرى وكالات السفر ومؤسسات كبرى مالية وقانونية ببرامج خبيثة جديدة #كاسبر_سكاى

استهداف كبرى وكالات السفر ومؤسسات كبرى مالية وقانونية ببرامج خبيثة جديدة #كاسبر_سكاى تمكن خبراء Kaspersky من تحديد نسخة من البرنامج…

أكمل القراءة » -

200 مليون بريد الكترونى تم تسريبهم لمستخدمي تويتر عبر الإنترنت #كارثة_تويتر

200 مليون بريد الكترونى تم تسريبهم لمستخدمي تويتر عبر الإنترنت #كارثة_تويتر يعرض أحد المتسللين عناوين البريد الإلكتروني التي يُزعم أنها…

أكمل القراءة » -

ما هو جدار الحماية؟ وكيف تعمل شبكة جدران الحماية

ما هو جدار الحماية؟ كيف تعمل شبكة جدران الحماية يوجد جدار حماية بين الشبكة والإنترنت ، ويتحكم في تدفق البيانات داخل…

أكمل القراءة » -

ما هو هجوم الفيضان SYN

ما هو هجوم الفيضان SYN يستغل فيضان SYN ثغرة أمنية في مصافحة TCP / IP في محاولة لتعطيل خدمة الويب.…

أكمل القراءة » -

ما هو أمن DNS؟

ما هو أمن DNS؟ لم يتم تصميم DNS مع وضع الأمان في الاعتبار ، وهناك العديد من أنواع الهجمات التي…

أكمل القراءة » -

لماذا يحتاج الDNS إلى طبقات أمان إضافية؟

لماذا يحتاج الDNS إلى طبقات أمان إضافية؟ لماذا يحتاج الDNS إلى طبقات أمان إضافية؟ DNS عبر TLS مقابل DNS عبر…

أكمل القراءة » -

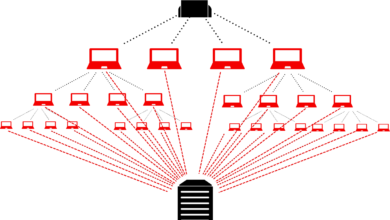

ما هو هجوم DDoS؟

ما هو هجوم DDoS؟ تعد هجمات DDoS من الشواغل الأساسية في أمن الإنترنت اليوم. استكشف تفاصيل حول كيفية عمل هجمات DDoS…

أكمل القراءة » -

ما هي خصوصية البيانات؟

ما هي خصوصية البيانات؟ خصوصية البيانات هي حماية البيانات الشخصية من أولئك الذين لا ينبغي لهم الوصول إليها وقدرة الأفراد…

أكمل القراءة » -

ماهى ثغرة الZero Day ؟

ما هي ثغرة يوم الصفر؟ Zero Day استغلال يوم الصفر هو هجوم يستفيد من ثغرة أمنية غير معروفة في…

أكمل القراءة » -

طرق جديدة لسرقة قناة اليوتيوب الخاصة بك | كن حذرا فى التعامل مع هذه المواقف فقد تخسر قناتك للأبد

طرق جديدة لسرقة قناة اليوتيوب الخاصة بك | كن حذرا فى التعامل مع هذه المواقف فقد تخسر قناتك للأبد اختراق…

أكمل القراءة » -

ما هو التشفير؟ وأنواعه

ما هو التشفير؟ | أنواع التشفير التشفير هو وسيلة لإخفاء المعلومات عن طريق تعديلها بحيث تبدو وكأنها بيانات عشوائية. التشفير ضروري للأمان على…

أكمل القراءة » -

كيف يعمل الأمن السحابي؟ | أمن الحوسبة السحابية

كيف يعمل الأمن السحابي؟ | أمن الحوسبة السحابية ما هو الأمن السحابي؟ أمان السحابة هو مجموعة من الاستراتيجيات والممارسات…

أكمل القراءة » -

ما هى القرصنة؟ وكيف نمنعها ونقى انفسنا من الاختراقات؟

ما هى القرصنة؟ وكيف نمنعها ونقى انفسنا من الاختراقات؟ مفهوم الهجمات السيبرانية وطرق الوقاية منها تعريف القرصنة القرصنة هي…

أكمل القراءة » -

ما هو مفهوم الPUP ؟

مفهوم الPUP يعد PUP برنامجًا غير مرغوب فيه غالبًا ما يتم تثبيته عند تثبيت برامج أخرى على الكمبيوتر. عادةً ما يعمل PUP كأداة تسويقية وغالبًا…

أكمل القراءة » -

الروبوتات السيئة وإضفاء الطابع السلعي على الاحتيال عبر الإنترنت

الروبوتات السيئة وإضفاء الطابع السلعي على الاحتيال عبر الإنترنت الروبوتات واستخداماتها فى النصب والاحتيال الالكترونى لن يتوقف المحتالون عند أي…

أكمل القراءة » -

هجمات الهجوم الغاشم DDOS – الهاكرز يوسعون هجمات DDoS كجزء من إستراتيجية الحرب الإلكترونية الدولية

هجمات الهجوم الغاشم DDOS – الهاكرز يوسعون هجمات DDoS كجزء من إستراتيجية الحرب الإلكترونية الدولية في أبريل 2022 ،…

أكمل القراءة »